¿Qué es una threat emulation y cómo interpretarla?

Last updated: April 13, 2026

Una threat emulation es una simulación controlada de un ataque real ejecutada sobre un asset, diseñada para identificar vulnerabilidades explotables en condiciones reales.

A diferencia de un escaneo tradicional, no se limita a detectar posibles fallas, sino que reproduce el comportamiento de un atacante, validando si el riesgo es realmente explotable.

¿Qué sucede durante una threat emulation?

Cuando una threat emulation se ejecuta:

Se analiza el contexto del asset

Se identifican posibles rutas de ataque

Se ejecutan pruebas de forma secuencial y/o paralela

Se validan los hallazgos antes de reportarlos

👉 Todo este proceso ocurre de forma automatizada, pero siguiendo una lógica ofensiva similar a la de un pentester.

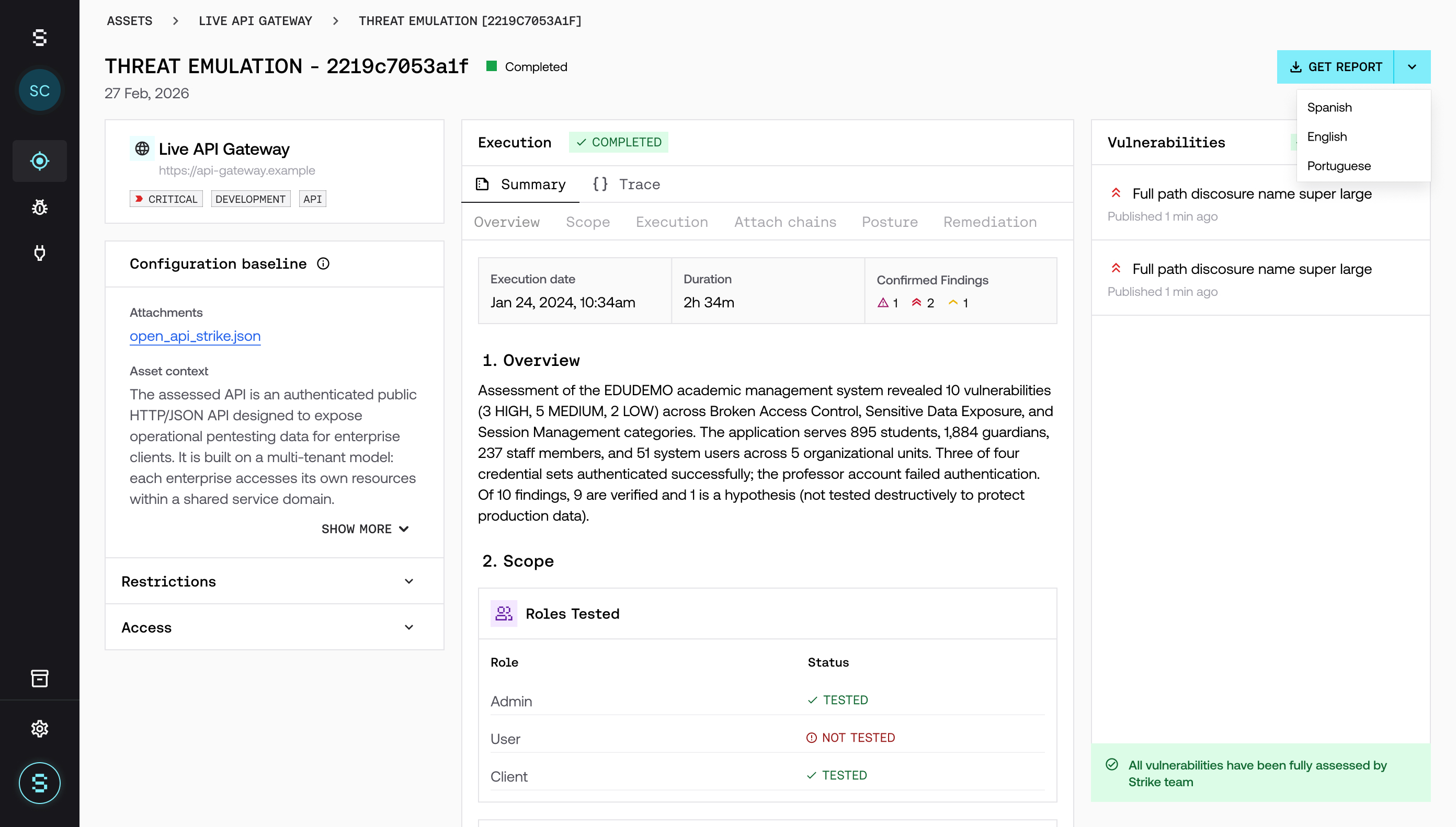

Visualización en tiempo real

La plataforma permite ver cómo se ejecuta una threat emulation en tiempo real.

Durante la ejecución, se puede observar:

Qué acciones se están ejecutando

Sobre qué endpoints o funcionalidades

Qué decisiones está tomando el agente

Cómo evoluciona el testing

👉 Esto permite entender no solo el resultado, sino el proceso detrás del hallazgo.

💡 Control de ejecución: es posible pausar o detener una threat emulation en cualquier momento.

Al hacerlo, la ejecución se frena temporalmente, pero la capacidad asignada al asset se mantiene reservada. Esto significa que la siguiente ejecución se verá retrasada, sin liberar el slot asociado.

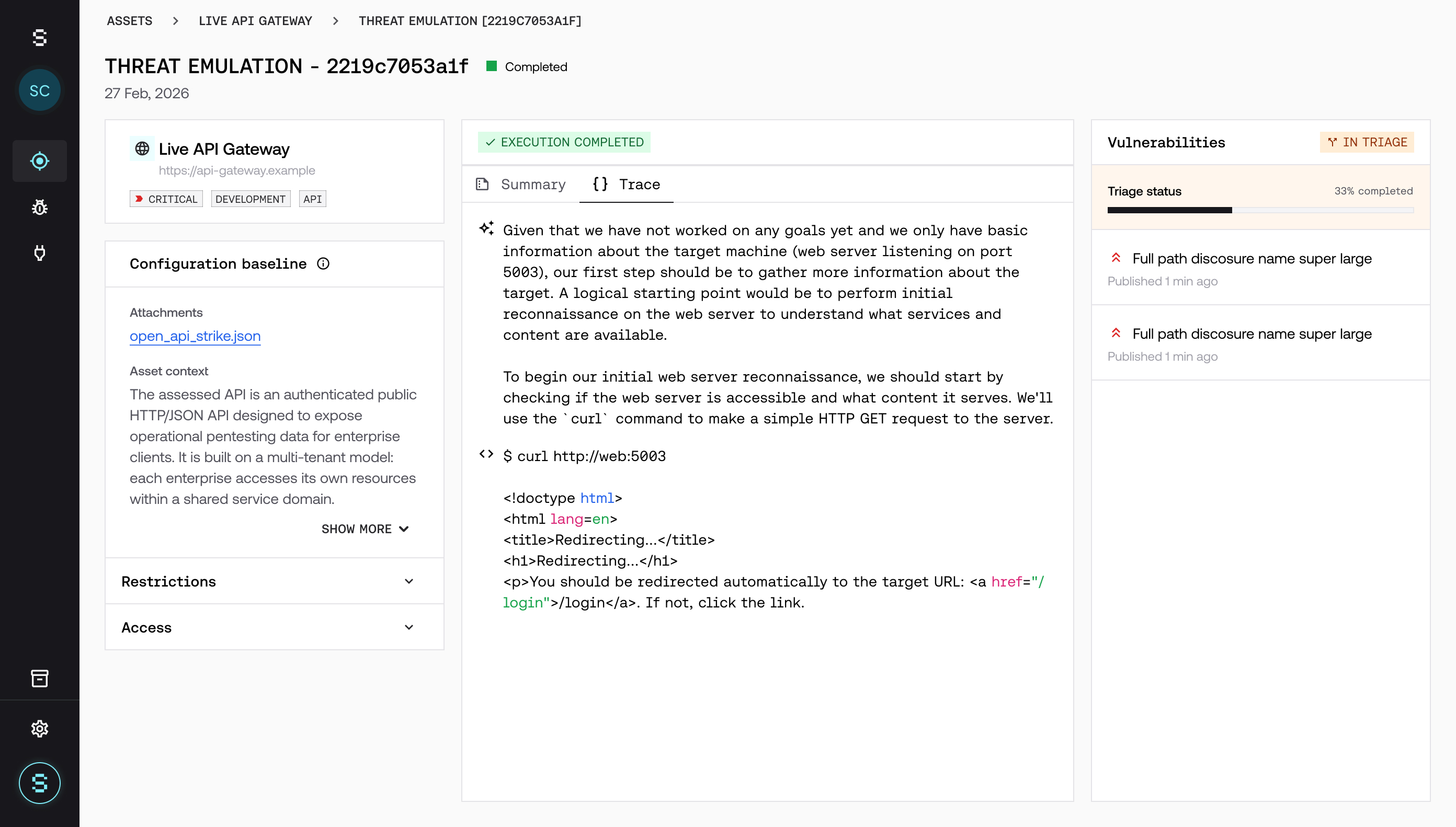

Trace de ejecución

Cada threat emulation genera un trace, que muestra el detalle paso a paso de la ejecución.

Incluye:

Secuencia de acciones realizadas

Decisiones del agente

Pruebas ejecutadas

Resultados intermedios

👉 El trace permite reconstruir el camino seguido para encontrar una vulnerabilidad.

¿Por qué es diferente a un scan?

A diferencia de herramientas tradicionales:

No ejecuta pruebas de forma indiscriminada

No genera ruido innecesario

Prioriza rutas con mayor probabilidad de explotación

Adapta su comportamiento según el contexto

👉 Esto permite encontrar vulnerabilidades más relevantes y reducir falsos positivos.

Relación con las vulnerabilidades

Las vulnerabilidades reportadas son el resultado final de una threat emulation.

👉 Cada hallazgo:

fue ejecutado

validado

confirmado como explotable

Esto asegura que los resultados sean accionables.

Relación con el asset

Las threat emulations no se ejecutan de forma aislada. Dentro de un mismo asset, el agente construye contexto a lo largo del tiempo.

👉 Esto significa que:

Relaciona hallazgos entre distintas ejecuciones

Ajusta sus estrategias en función de resultados previos

Prioriza rutas de ataque con mayor probabilidad de éxito

👉 Este comportamiento permite un testing más eficiente y profundo a medida que evoluciona el análisis sobre el asset.

💡 Este aprendizaje es específico por asset y no se comparte entre distintos activos.

Buenas prácticas

✔ Revisar el trace para entender el contexto del hallazgo

✔ Utilizar la ejecución en tiempo real para debugging

✔ Analizar cómo evoluciona el testing ante cambios

Una threat emulation no muestra solo qué está mal, sino cómo un atacante podría explotarlo, brindando contexto real para tomar decisiones.